Email bombing (subscription bombing) : la menace qui a explosé en 2025

Les chiffres clés de l’email bombing à retenir (2025)

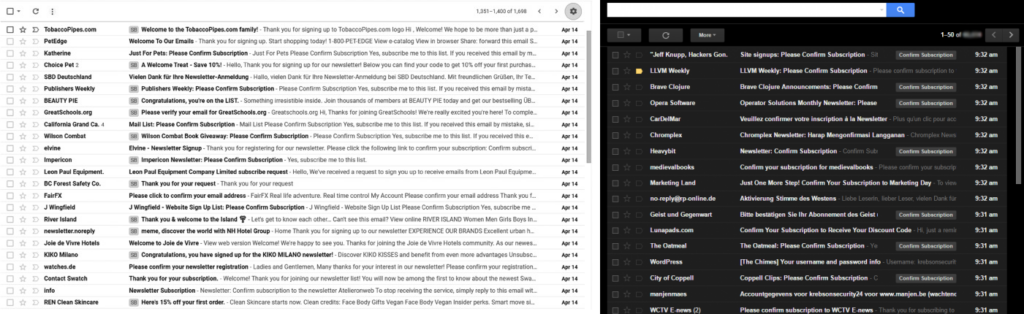

- Microsoft classe l’email bombing (aussi appelé spam bombing ou subscription bombing) parmi les tactiques d’ingénierie sociale les plus efficaces observées en 2025, et explique que l’objectif est de noyer la boîte mail sous des centaines ou des milliers d’emails pour cacher des alertes critiques (MFA, réinitialisation de mot de passe, fraude bancaire, notifications de transaction, etc.).

- Dans le même rapport, Microsoft indique aussi que l’industrialisation de l’ingénierie sociale s’accélère : les emails de phishing “AI-automated” atteignent 54% de taux de clic contre 12% pour des tentatives standard (soit x4,5). Autrement dit : plus il y a de volume et de personnalisation, plus ça “mord”.

- Microsoft a jugé le sujet suffisamment sérieux pour déployer une détection dédiée “mail bombing” dans Defender for Office 365 (fonction activée par défaut à grande échelle pendant l’été 2025, selon l’annonce et les relais presse).

- Côté terrain, des acteurs de la détection ont publié des observations très parlantes : Darktrace décrit par exemple un cas où une victime reçoit 150+ emails provenant de 107 domaines en moins de 5 minutes, typique d’un scénario “inbox flood”.

Ces chiffres donnent le contexte : l’email bombing n’est pas “juste du spam”, c’est un levier de diversion (et souvent un déclencheur d’une attaque plus large).

Origine et évolution : du “spam massif” à la diversion opérée

À l’origine, l’email bombing est une technique simple : saturer une boîte aux lettres pour la rendre inutilisable. En 2025, elle se professionnalise et devient un mécanisme d’écran de fumée.

Microsoft explique clairement l’évolution : en 2025, l’email bombing n’est plus seulement un smokescreen (cache-misère), mais sert de première étape avant une chaîne d’attaque plus grave (vishing / usurpation via Teams, installation d’outils de prise en main à distance, déploiement de malware).

Comment fonctionne une attaque d’email bombing

1) Récupération de l’adresse cible

Les attaquants obtiennent l’adresse via :

- fuites de données / credentials dumps,

- OSINT (site web, LinkedIn, annuaires),

- devinette (format prénom.nom@domaine).

2) “Subscription bombing” à grande échelle

Le mode le plus courant aujourd’hui : l’attaquant inscrit l’adresse sur des centaines/milliers de formulaires de newsletters, services en ligne, essais gratuits, forums… L’intérêt : ce sont souvent des emails légitimes (double opt-in, welcome emails) qui passent mieux les filtres.

Proofpoint décrit précisément cette logique : exploitation de formulaires d’inscription insuffisamment protégés (ex. absence de CAPTCHA), injection automatisée de l’adresse dans un grand volume de sites pour déclencher un flux massif de mails.

3) Le “mail important” devient introuvable

Pendant le déluge, un email critique (banque, MFA, commande, changement de mot de passe, facture, demande de virement…) est noyé.

4) Étape d’exploitation (souvent)

C’est là que l’attaque devient dangereuse :

- fraude financière (transaction / changement d’IBAN / achat),

- prise de contrôle de compte (réinit. de mot de passe + MFA),

- vishing / faux support : Microsoft note explicitement l’enchaînement “inbox flood → faux IT support → installation d’outil de remote access”.

Pourquoi les attaquants utilisent cette technique

1) Masquer un signal faible

Le but n’est pas de “spammer pour spammer”, mais de faire disparaître un email qui déclencherait une réaction immédiate chez la victime (ex : “Votre mot de passe a été modifié”).

2) Créer de la confusion et de l’urgence

Quand une BAL se remplit à toute vitesse, l’utilisateur se met en mode panique :

- il désactive des protections,

- il clique sans réfléchir,

- il répond à un faux support.

3) Contourner certains filtres classiques

Beaucoup d’emails de subscription bombing viennent de services “propres” (infrastructures marketing, domaines OK, SPF/DKIM valides). Ça oblige à détecter le pattern (volume, diversité de domaines, similarité d’objets, rafales temporelles), pas juste le contenu.

4) Coût quasi nul, impact élevé

Automatisation + formulaires web = ROI excellent pour l’attaquant. Et avec l’industrialisation de l’ingénierie sociale (y compris l’IA), la rentabilité globale augmente.

Comment réagir côté utilisateur / entreprise (mesures pragmatiques)

Mesures immédiates (incident en cours)

- Ne pas “nettoyer à l’aveugle” : rechercher d’abord des mots clés critiques (password, MFA, login, transaction, facture, virement…).

- Vérifier les comptes sensibles (banque, Microsoft 365, Google, ERP, e-commerce) : activité récente, règles de boîte mail, changements de mot de passe, MFA.

- Contacter l’IT via un canal sûr (pas via le message reçu / numéro affiché).

Mesures structurelles

- Politique MFA robuste, alertes de sécurité sur canaux secondaires (app d’authentification, SMS si pertinent, portail de sécurité).

- Détection “burst” : seuils volumétriques et corrélation (rafale d’emails + tentative de contact externe).

- Sensibilisation : faux support / Quick Assist / prise en main à distance (Microsoft le recommande explicitement).

Comment MailSecure bloque l’email bombing

MailSecure est une solution anti-spam française : elle se place en amont des messageries (Office 365, Google Workspace, OVH, Zimbra, etc.). Résultat : le déluge est traité avant d’atteindre la BAL utilisateur.

1) Détection comportementale (pattern d’attaque)

L’email bombing se reconnaît rarement à “un email” isolé, mais à une signature de campagne :

- rafales sur une fenêtre courte,

- hausse brutale du nombre d’expéditeurs/domaines,

- répétition de structures d’objets (Welcome, Confirm your subscription, etc.),

- corrélation avec des emails à fort enjeu (MFA / reset / transactions).

MailSecure s’appuie sur des règles avancées et algorithmes de scoring pour identifier le pattern et casser la rafale (mise en quarantaine, rejet, limitation, routage spécifique selon votre politique).

2) Filtrage multicouche : réputation + authentification + heuristiques

Même si une partie des messages est “techniquement légitime”, MailSecure croise :

- authentifications (SPF/DKIM/DMARC),

- réputation IP/domaine,

- signaux de contenu et d’en-têtes,

- signaux volumétriques (burst / anomalies).

3) Quarantaine intelligente et réduction du bruit

Objectif opérationnel : éviter que l’utilisateur soit submergé et râte l’email critique. Concrètement : moins de bruit en boîte de réception, et une traçabilité côté admin (quarantaine, logs, recherche).

Focus : la RBL propriétaire MailSecure (un avantage très concret)

Un point différenciant important : MailSecure utilise sa propre RBL (Realtime Blackhole List), alimentée par ses observations de terrain, son IA et ses signaux de réputation.

À quoi ça sert dans un scénario d’email bombing ?

- Quand une campagne utilise des infrastructures récurrentes (IP, plages, relais compromis, domaines jetables), la RBL permet un blocage plus rapide et plus cohérent sur l’ensemble des clients protégés.

- Combinée aux mécanismes anti-flood, elle aide à couper l’alimentation d’une rafale (au lieu de “subir” et trier après coup).

Pourquoi c’est important

Les attaquants réutilisent souvent des ressources (ou des familles de ressources). Une RBL maîtrisée et exploitée au niveau gateway, c’est un gain de réactivité et une réduction immédiate du volume.

Conclusion

En 2025, l’email bombing a changé de statut : ce n’est plus un désagrément, c’est une brique d’attaque utilisée pour dissimuler et faciliter des compromissions (faux support, prise en main à distance, fraude). Microsoft le souligne explicitement et l’écosystème a commencé à déployer des protections dédiées.

Avec MailSecure, l’approche est pragmatique : bloquer en amont, détecter le pattern, casser la rafale, et s’appuyer sur une RBL propriétaire + un filtrage multi-couche pour réduire le bruit et empêcher l’attaque de “passer” au moment où la victime est la plus vulnérable.