Phishing par domaines look-alike : comment les attaques d’homographes menacent vos utilisateurs

Dans le cadre de la protection de votre messagerie et de vos utilisateurs, il est crucial de comprendre un type d’attaque de plus en plus fréquent : les domaines « look-alike » (ou attaques d’homographes) utilisés pour le phishing. Cet article vous explique ce que c’est, pourquoi c’est efficace, quelques statistiques récentes, et comment une solution anti-phishing comme MailSecure peut intervenir.

Qu’est-ce qu’un domaine look-alike (attaque homographe) ?

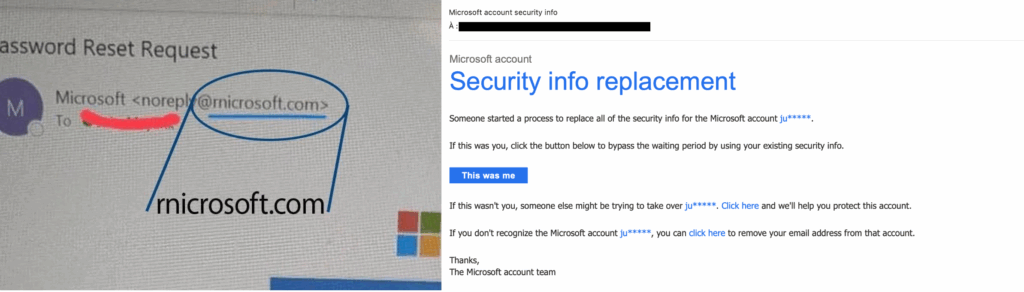

Une attaque dite d’homographe (ou homoglyph attack) consiste à enregistrer un nom de domaine presque identique à une marque légitime, mais avec un ou plusieurs caractères visuellement similaires.

Exemples :

rnicrosoft.com au lieu de microsoft.com

microsоft.com avec un « о » cyrillique (et non latin)On distingue également :

- le typosquatting : fautes de frappe volontaires (ex.

micorsoft.com) - le combosquatting : ajout de termes autour de la marque (ex.

microsoft-secure-login.com)

Ces techniques trompent facilement l’œil humain, et donc vos utilisateurs.

Pourquoi ce type d’attaque est-il efficace ?

Plusieurs raisons :

- Effet d’illusion visuelle : notre cerveau lit les mots en blocs et non lettre par lettre.

- Crédibilité du domaine : l’attaquant peut activer un certificat HTTPS (le fameux cadenas), un enregistrement MX, et héberger un site qui paraît légitime.

- Multiplication des variantes : des centaines de domaines similaires peuvent être enregistrés automatiquement en quelques minutes.

- Volume : selon les rapports de sécurité récents (Akamai, Bitdefender, Interisle), des milliers de domaines homographes sont actifs chaque jour.

3. Quelques chiffres clés

- L’APWG (Anti-Phishing Working Group) a recensé près d’un million d’attaques de phishing au dernier trimestre 2024.

- Une étude Interisle a observé plus de 4 millions de domaines liés à des campagnes de phishing entre 2023 et 2024.

- Le rapport CSC Domain Security indique que 80 % des domaines ressemblant à des marques connues sont détenus par des tiers, et 42 % disposent d’un enregistrement MX actif, permettant l’envoi d’emails frauduleux.

- Selon Akamai, sur une période de 32 jours, plus de 6 600 domaines homographes IDN ont été détectés dans le trafic DNS mondial.

Schéma d’attaque typique

- L’attaquant enregistre un domaine similaire à une marque de confiance.

- Il configure DNS, certificat SSL, et hébergement pour imiter la vraie marque.

- Il envoie un email de phishing contenant un lien vers ce domaine.

- La victime clique, accède à une fausse page de connexion et saisit ses identifiants.

- Les données sont envoyées à l’attaquant, qui peut ensuite accéder à des systèmes internes ou diffuser d’autres attaques.

Les risques pour votre organisation

- Vol d’identifiants (Microsoft 365, Zimbra, banques, etc.)

- Compromission de comptes internes et propagation dans l’entreprise

- Atteinte à l’image de marque (vos clients reçoivent de faux mails à votre nom)

- Pertes financières et coûts de remédiation

- Risques juridiques si données personnelles compromises (RGPD)

Comment se protéger efficacement ?

Bonnes pratiques internes

- Activer et configurer correctement SPF, DKIM et DMARC pour authentifier vos emails.

- Sensibiliser vos utilisateurs à vérifier le nom de domaine complet avant de cliquer.

- Interdire les connexions via lien dans les emails (favoriser les favoris directs).

- Surveiller les enregistrements de domaines proches de votre marque (brand monitoring).

- Centraliser les signalements internes de mails suspects.

Le rôle des solutions anti-phishing comme MailSecure

MailSecure est une Secure Email Gateway souveraine, hébergée en France, conforme RGPD, qui agit en amont de la messagerie (Microsoft 365, Zimbra, OVH, etc.).

Elle offre plusieurs couches de détection :

- Analyse des domaines look-alike : détection des caractères Unicode, Punycode et homoglyphes.

- Décodage et scoring DNS : vérification WHOIS, MX, ASN et réputation IP.

- Vision par ordinateur : comparaison visuelle des pages liées (logos, bannières, charte).

- IA et analyse sémantique : détection des expressions typiques de phishing (urgence, blocage de compte, facture).

- Réécriture d’URL : neutralisation des liens à la clique (time-of-click).

- Analyse des QR codes intégrés dans les emails (QR-phishing).

- Bannières d’avertissement et mise en quarantaine selon le niveau de risque.

MailSecure fournit également des rapports SOC détaillés et une surveillance des domaines ressemblant à votre marque.

Pourquoi agir maintenant

Le phishing par homographes explose.

Les campagnes deviennent plus crédibles, plus automatisées, et plus difficiles à détecter à l’œil nu.

Même un utilisateur expérimenté peut se faire piéger par un simple caractère remplacé.

Les systèmes d’analyse statique ou basés uniquement sur des listes noires ne suffisent plus.

Les passerelles intelligentes comme MailSecure ajoutent une couche d’intelligence artificielle et de vision par ordinateur, capable d’identifier ces anomalies avant même que l’utilisateur voie le message.

En résumé

Les attaques par domaines look-alike représentent aujourd’hui une menace majeure.

Elles exploitent les réflexes humains et les failles de vigilance.

👉 Vérifiez toujours le nom de domaine avant de cliquer.

👉 Sensibilisez vos équipes à repérer les caractères trompeurs.

👉 Déployez une solution anti-phishing souveraine comme MailSecure pour protéger vos utilisateurs.

MailSecure protège votre messagerie contre le phishing, les spams, les ransomwares et les malwares grâce à son IA et ses filtres avancés multi-couches.

Hébergé en France, conforme RGPD, compatible avec toutes les messageries, MailSecure agit en amont de vos flux pour bloquer les menaces avant qu’elles n’atteignent vos utilisateurs.

👉 Essayez gratuitement pendant 15 jours.